Los investigadores de Check Point han descubierto una sofisticada campaña de phishing ideada para obtener los datos corporativos almacenados en las cuentas de Microsoft Office 365. Para evitar el software de seguridad, los cibercriminales suplantaban la identidad de grandes empresas como la Universidad de Oxford, Adobe y Samsung con el objetivo de generar confianza. Un 43% de las compañías afectadas eran europeas, mientras que el resto se repartía entre Asia y Oriente Medio.

Los investigadores de Check Point han descubierto una sofisticada campaña de phishing ideada para obtener los datos corporativos almacenados en las cuentas de Microsoft Office 365. Para evitar el software de seguridad, los cibercriminales suplantaban la identidad de grandes empresas como la Universidad de Oxford, Adobe y Samsung con el objetivo de generar confianza. Un 43% de las compañías afectadas eran europeas, mientras que el resto se repartía entre Asia y Oriente Medio.

Los cibercriminales consiguieron apropiarse del servidor de correo electrónico de la Universidad de Oxford para enviar emails maliciosos a las víctimas. Esos correos incluían enlaces que redireccionaban a un servidor de Adobe utilizado por Samsung hasta entonces, permitiendo a los hackers aprovechar el aspecto visual de un dominio legítimo de Samsung para engañar con éxito. En última instancia, los afectados eran conducidos por un engañoso procedimiento para compartir sus credenciales de inicio de sesión en Office 365.

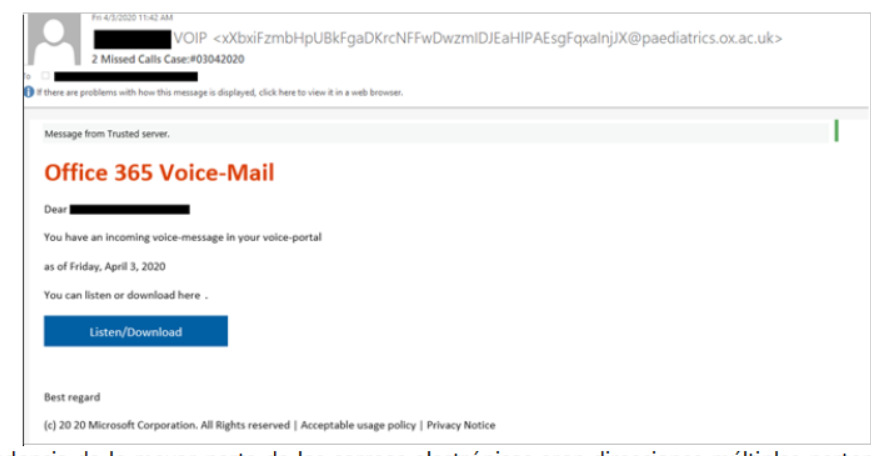

A principios de abril de 2020, los investigadores de Check Point comenzaron a analizar los correos electrónicos enviados a potenciales víctimas con el título «Office 365 Voice Mail». Estos e-mails avisaban que un mensaje de voz estaba pendiente en el buzón de voz de la víctima, lo que llevaba a los usuarios a hacer clic en un botón que supuestamente los llevaría a su cuenta de Office 365. Sin embargo, al hacerlo, eran redirigidas a una página de phishing que se hacía pasar por la web oficial de inicio de sesión de Office 365.

La procedencia de la mayor parte de los correos electrónicos eran direcciones múltiples pertenecientes a subdominios legítimos de diferentes departamentos de la Universidad de Oxford. Los asuntos de los emails muestran que los hackers encontraron una forma de utilizar uno de los servidores SMTP (protocolo de transferencia de correo simple) de Oxford, una aplicación cuyo propósito principal es enviar, recibir y/o tomar el relevo del flujo de correo saliente entre los remitentes y los receptores de los emails. El uso de los servidores SMTP legítimos de Oxford permitió a los cibercriminales burlar el control de verificación de seguridad.

Las campañas de phishing han utilizado las redirecciones abiertas de Google y Adobe para que las URL utilizadas en los correos electrónicos de spam generasen mayor confianza. Un redireccionamiento abierto es una URL en un sitio web que cualquiera puede utilizar para dirigir a los usuarios a otra página web diferente. En este caso, el destino final era un servidor de Adobe previamente utilizado por Samsung durante una campaña de marketing de Cyber Monday 2018.

El enlace incrustado en el correo electrónico original de phishing es parte del origen del dominio de confianza de Samsung, el cuál redirige a las víctimas a un sitio web bajo el control de los cibercriminales. Al utilizar el formato de enlace específico de la campaña de Adobe y un dominio legítimo, los atacantes aumentan las posibilidades de que el correo electrónico no tuviera problemas para pasar a través de las medidas de seguridad que analizan la veracidad de los enlaces, las listas negras y los patrones de URL.

«Lo que en un principio parecía ser una clásica campaña de phishing de Office 365, resultó ser una estrategia perfecta: usar marcas conocidas y con buena reputación para burlar las medidas de seguridad que le separan de las víctimas. Hoy en día, ésta es una técnica de vanguardia para entrar dentro de una red corporativa. El acceso al correo de la empresa permite a los cibercriminales un acceso ilimitado a actividades como transacciones, informes financieros, contraseñas e incluso direcciones de los activos en la nube. Para llevar a cabo el ataque, un cibercriminal tuvo que acceder a los servidores de Samsung y Oxford, lo que significa que tuvo tiempo de entender su funcionamiento interno, y, por tanto, pasar desapercibido», explica Eusebio Nieva, director técnico de Check Point para España y Portugal.

Aviso Legal

Esta es la opinión de los internautas, no de diarioabierto.es

No está permitido verter comentarios contrarios a la ley o injuriantes.

Nos reservamos el derecho a eliminar los comentarios que consideremos fuera de tema.

Su direcciónn de e-mail no será publicada ni usada con fines publicitarios.